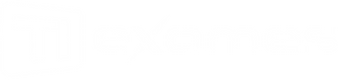

Quando uma organização decide obter a certificação ISO/IEC 27001 — a norma internacional para segurança da informação —, ela contrata um Organismo de Certificação (OC): uma empresa credenciada e independente que audita o seu Sistema de Gestão da Segurança da Informação (SGSI) e, se tudo estiver em ordem, emite o certificado. Esse processo de certificação ocorre em duas etapas: a Estágio 1, em que o OC analisa a documentação do SGSI para verificar se está adequada; e a Estágio 2, em que o OC vai a campo verificar se o sistema está efetivamente implementado e funcionando. Somente após a Estágio 2 — e a resolução de eventuais não conformidades — o certificado é emitido.

É nesse contexto que a auditoria interna se torna estratégica. Antes de o OC chegar, a própria organização precisa auditar a si mesma — verificar, de forma independente e sistemática, se o seu SGSI está funcionando conforme planejado. Não é uma boa prática: é um requisito explícito da norma ISO/IEC 27001, e um dos primeiros documentos que o OC solicita na Estágio 1. Se o programa de auditoria interna não existe, se os relatórios estão incompletos ou se os resultados nunca chegaram à alta direção, isso gera não conformidade antes mesmo de o auditor externo visitar a organização.

Este artigo é um guia completo sobre como planejar, conduzir e documentar a auditoria interna do SGSI em conformidade com a cláusula 9.2 da norma — com o suporte metodológico da ISO 19011:2018, que é a referência de mercado para qualquer auditoria de sistema de gestão.

O que a norma ISO/IEC 27001 realmente exige — cláusula 9.2 na íntegra

A cláusula 9.2 da ISO/IEC 27001:2022 não deixa margem de interpretação: a auditoria interna é obrigatória, documentada e deve cobrir tanto a conformidade com os requisitos da norma quanto a eficácia da implementação. Abaixo, o texto normativo completo e sem adaptações:

9.2.1 Geral

A organização deve conduzir auditorias internas a intervalos planejados para prover informações sobre se o sistema de gestão da segurança da informação:

a) está em conformidade com:

1) os próprios requisitos da organização para o seu sistema de gestão da segurança da informação;

2) os requisitos deste documento;

b) está efetivamente implementado e mantido.

9.2.2 Programa de auditoria interna

A organização deve planejar, estabelecer, implementar e manter programa(s) de auditoria, incluindo frequência, métodos, responsabilidades, requisitos de planejamento e relato.

Ao estabelecer programa(s) de auditoria interna, a organização deve considerar a importância dos processos pertinentes e os resultados de auditorias anteriores.

A organização deve:

a) definir os critérios e o escopo da auditoria, para cada auditoria;

b) selecionar auditores e conduzir auditorias que assegurem objetividade e imparcialidade do processo de auditoria;

c) assegurar que os resultados das auditorias sejam relatados para a gestão pertinente.

Informação documentada deve ser disponibilizada como evidência da implementação do(s) programa(s) de auditoria e dos resultados da auditoria.

Cada elemento desse texto tem uma implicação prática direta:

| Exigência da norma | O que significa na prática |

|---|---|

| Intervalos planejados | A auditoria não pode ser feita "quando der". Precisa seguir um programa com datas definidas, baseado em risco e na importância dos processos. |

| Conformidade e eficácia | Não basta verificar se os documentos existem. A auditoria deve avaliar se o SGSI está efetivamente funcionando — não apenas no papel. |

| Programa de auditoria | Documento formal que define frequência, métodos, responsabilidades e como os resultados serão reportados. O OC vai pedir esse documento na Estágio 1. |

| Objetividade e imparcialidade | Quem audita não pode ter responsabilidade direta sobre o que está auditando. É o requisito de independência — sem ele, a auditoria perde validade. |

| Resultados relatados à gestão | Os resultados precisam chegar formalmente à alta direção — e deve haver evidência disso. Essa comunicação alimenta a análise crítica pela direção (9.3). |

| Informação documentada | O programa e os relatórios devem ser retidos como evidência. São exatamente o que o Organismo de Certificação solicita na Estágio 1. |

O programa de auditoria interna do SGSI — com exemplo simplificado

Uma distinção fundamental: o programa de auditoria é o planejamento de longo prazo — define o que será auditado ao longo do ano, com que frequência e por quem. O plano de auditoria é o cronograma de uma visita específica. A cláusula 9.2.2 exige o programa. A ISO 19011, Seção 5.5, detalha o que ele deve conter.

Como definir a frequência

A norma não especifica uma frequência mínima — ela deve ser baseada na importância dos processos e nos resultados de auditorias anteriores. Na prática:

- Processos críticos de SI (gestão de riscos, controle de acesso, incidentes): pelo menos anualmente

- Requisitos de gestão (cláusulas 4–10): cobertura completa a cada ciclo de certificação

- Controles do Anexo A: rotação ao longo do ano, priorizando os de maior risco

- Áreas com NCs anteriores: aumento de frequência até confirmação de eficácia

Exemplo de Programa de Auditoria Interna — 12 meses

A tabela abaixo mostra como um programa real distribui a cobertura ao longo do ano. Cada linha representa uma área auditável com sua frequência, o mês planejado, o auditor designado e o status atual. O OC verifica se essa distribuição é sistemática — não concentrada em um único momento antes da certificação.

Importante: A estrutura do programa a seguir é um exemplo didático. A norma não prescreve como as áreas auditáveis devem ser agrupadas — cada organização define o recorte que fizer mais sentido para o seu contexto, porte e equipe de auditores. O que o OC verifica não é o formato do programa, mas se ele cobre todos os requisitos aplicáveis, tem frequência definida com base em risco e está sendo efetivamente executado.

| Área / Requisito | Cobertura normativa | Frequência | Período | Responsável | Status |

|---|---|---|---|---|---|

| REQUISITOS DE GESTÃO — Cláusulas 4 a 10 | |||||

| Contexto e liderança | Cláusulas 4.1, 4.2, 4.3, 4.4, 5.1, 5.2, 5.3 | Anual | Jan–Fev | Auditor A | Concluída |

| Gestão de riscos e SoA | Cláusulas 6.1, 8.2, 8.3 | Semestral | Fev · Ago | Auditor A | Concluída |

| Objetivos e apoio | Cláusulas 6.2, 6.3, 7.1 a 7.5 | Anual | Mar | Auditor A | Concluída |

| Operação e controles operacionais | Cláusula 8.1 | Anual | Abr | Auditor A | Concluída |

| Avaliação de desempenho e análise crítica | Cláusulas 9.1, 9.3 | Anual | Out | Auditor A | Planejada |

| Melhoria contínua e NCs | Cláusulas 10.1, 10.2 | Anual | Nov | Auditor A | Planejada |

| CONTROLES DO ANEXO A — Tema 5: Organizacionais | |||||

| Políticas, papéis e governança | A.5.1 a A.5.8 | Anual | Jan | Auditor A | Concluída |

| Controle de acesso e identidade | A.5.15 a A.5.18 | Semestral | Abr · Out | Auditor B | Concluída |

| Fornecedores, nuvem e cadeia de TIC | A.5.19 a A.5.23 | Anual | Mai | Auditor A | Concluída |

| Gestão de incidentes e continuidade | A.5.24 a A.5.30 | Anual | Jun | Auditor B | Planejada |

| Conformidade legal, privacidade e LGPD | A.5.31 a A.5.36 | Anual | Jul | Auditor A | Planejada |

| CONTROLES DO ANEXO A — Tema 6: Pessoas | |||||

| Contratação, treinamento e offboarding | A.6.1 a A.6.8 | Anual | Jun | Auditor A | Planejada |

| CONTROLES DO ANEXO A — Tema 7: Físicos | |||||

| Perímetros, CFTV e descarte de equipamentos | A.7.1 a A.7.14 | Anual | Jul | Auditor B | Planejada |

| CONTROLES DO ANEXO A — Tema 8: Tecnológicos | |||||

| Endpoints, acesso privilegiado e backup | A.8.1 a A.8.13 | Semestral | Fev · Ago | Auditor B | Reprogramada |

| Logs, monitoramento e gestão de vulnerabilidades | A.8.14 a A.8.22 | Anual | Ago | Auditor A | Planejada |

| Redes, criptografia e desenvolvimento seguro | A.8.23 a A.8.34 | Anual | Set | Auditor A | Planejada |

| ACOMPANHAMENTO CONTÍNUO | |||||

| Verificação de eficácia das NCs abertas | Eficácia das ações corretivas de todas as NCs do ciclo | Trimestral | Mar · Jun · Set · Dez | Auditor A | Reprogramada |

| Concluída = relatório emitido e comunicado à direção | Planejada = no cronograma | Reprogramada = data alterada — registrar motivo | |||||

Programa referente ao ciclo 2025 · Versão: PAI-SGSI-2025-001 · Aprovado em: [dd/mm/aaaa] · Auditor Líder responsável: [Nome]

Como registrar evidências — a estrutura do corpo do relatório

Para cada requisito auditado, a estrutura de registro é sempre a mesma. É essa qualidade de evidência que o Organismo de Certificação vai verificar na Estágio 1:

| Campo | O que registrar |

|---|---|

| Requisito | Identificar a seção da norma e o requisito avaliado. Ex.: ISO/IEC 27001:2022, A.8.8 — Gestão de vulnerabilidades técnicas |

| Status | C (Conforme) · NC (Não Conforme) · N/A (Não Aplicável) Na auditoria interna não se usa gradação de severidade — a constatação é registrada simplesmente como NC. |

| Evidência de Apoio | Documentos com código e versão, datas, exemplos concretos verificados por amostragem, quantidades. Nunca opiniões — somente fatos verificáveis. Em auditorias internas, capturas de tela são permitidas como suporte, sempre com descrição textual. |

| Constatação (se houver) | Referência ao formulário de NC ou OM correspondente. Ex.: NC-01 — ver formulário em anexo. |

Como estruturar uma NC — o padrão RED e o que diz a ISO 19011

Não existe um formato único e obrigatório para redigir uma não conformidade. O que a norma define são os elementos que devem estar presentes, não o layout do formulário. A ISO 19011:2018, no Anexo A, seção A.18.3, estabelece que o registro de uma NC deve conter:

a) descrição dos critérios de auditoria ou referência a eles;

b) evidência de auditoria;

c) declaração de não conformidades;

d) constatações de auditoria relacionadas, se aplicável.

Um dos padrões de mercado mais utilizados para organizar esses elementos é o RED — um mnemônico que estrutura a NC em três campos sequenciais:

Os exemplos abaixo aplicam o padrão RED. Note que o campo Requisito traz o texto literal da norma — não uma interpretação — e que a Deficiência conecta explicitamente a evidência ao requisito violado, sem sugerir solução.

Aula gravada

Estruturando o Relatório de Auditoria para ISO/IEC 27001

Aula com o Prof. François Martinot — auditor líder credenciado — sobre como estruturar o relatório de auditoria interna do SGSI, com foco em evidências, redação de NCs e comunicação dos resultados à direção.

O que o OC verifica — e os 5 erros mais comuns

Quando o Organismo de Certificação realiza a auditoria de Estágio 1, a auditoria interna é um dos primeiros pontos de verificação. Na Estágio 2, o auditor externo verifica se as NCs identificadas internamente foram tratadas e se a eficácia das ações foi comprovada.

O que o OC vai pedir

- O programa de auditoria — documento formal com frequência, escopo e responsabilidades

- Os relatórios das auditorias realizadas — evidência de que foram conduzidas

- Evidência de que os resultados chegaram à direção — ata, e-mail formal, apresentação

- Registro das NCs e das ações corretivas — com evidência de eficácia

- Evidência de independência — quem auditou o quê e qual é sua posição na organização

Os 5 erros que geram NC de certificação

| # | Erro | Por que gera NC de certificação |

|---|---|---|

| 1 | Auditoria não realizada no período previsto | O OC verifica as datas dos relatórios e cruza com o programa. Uma auditoria feita às pressas um mês antes da Estágio 1 é identificada imediatamente. |

| 2 | Ausência de independência documentada | O CISO auditou a própria área. Mesmo que o trabalho tenha sido bem feito, a falta de independência invalida o processo para fins de certificação. |

| 3 | Cobertura incompleta | O relatório cobre apenas parte dos requisitos — cláusulas de gestão sem os controles do Anexo A, ou apenas as áreas "fáceis". O OC mapeia o que foi coberto e o que ficou de fora. |

| 4 | Relatório sem evidências objetivas | O relatório lista itens como "conforme" sem descrever o que foi verificado. Afirmações genéricas não são constatações — são opiniões. |

| 5 | Resultados não comunicados à direção | A auditoria foi feita, o relatório existe, mas não há evidência de comunicação formal à alta direção — viola diretamente a cláusula 9.2.2 e compromete a entrada da análise crítica pela direção (cláusula 9.3 — reunião obrigatória em que a alta direção avalia o desempenho do SGSI). |

Conclusão

A auditoria interna do SGSI não é uma formalidade para agradar o auditor externo. É o mecanismo pelo qual a organização verifica, de forma independente e sistemática, se o seu sistema de gestão está funcionando de fato — não apenas no papel.

Quando bem conduzida, ela entrega três resultados concretos: identifica problemas antes que o auditor externo os encontre, gera evidências que alimentam a análise crítica pela direção, e demonstra ao Organismo de Certificação que a organização tem maturidade para manter o seu certificado.

A ISO/IEC 27001 exige que ela exista. A ISO 19011 oferece o guia de como fazê-la com profissionalismo. O resto é disciplina e consistência ao longo do tempo.

Template — Relatório de Auditoria Interna do SGSI - ISO/IEC 27001

Estrutura completa com 6 seções, todas as cláusulas 4–10 e os 93 controles do Anexo A pré-estruturados para auditoria interna. Status C / NC / N/A, campos de evidência e formulário de NC incluídos.

⚠ Modelo didático — cada organização deve adaptá-lo ao seu contexto. Para auditorias de 3ª Parte, cada OC estabelece o seu padrão alinhado com a ISO/IEC 27006.

Quer conduzir auditorias de ISO/IEC 27001 com segurança e profissionalismo?

A Formação ISO/IEC 27001 Lead Auditor da TIexames forma auditores para conduzir auditorias internas e de certificação — com foco em evidências, relatório e prática real. 33 horas ao vivo, turma reduzida, acreditação pela Exemplar Global.

Conheça a Formação Lead Auditor