Este treinamento é ao vivo pela internet com opção de assistir às gravações por 12 meses. A prova final para obter certificação de extensão universitária precisa ser prestada em até 90 dias após a última aula ao vivo.

Este treinamento capacita profissionais a sair da abordagem puramente técnica da gestão de vulnerabilidades e estruturar um modelo de governança estratégica, orientado por risco, impacto ao negócio, conformidade regulatória e continuidade operacional com base nas melhores práticas da ISO e NIS.

A ementa foi desenhada para preencher uma lacuna crítica nas organizações modernas: a ausência de Governança estruturada sobre as Vulnerabilidades técnicas detectadas no ambiente, o que compromete a continuidade operacional, a conformidade com normas e regulações e a tomada de decisão executiva baseada em risco real.

Como diferencial, o treinamento oferece uma certificação de Extensão Universitária emitida pela Faculdade FaCiencia (Credenciada MEC), assegurando validade acadêmica e reconhecimento.

Este treinamento não é sobre operação de scanners ou análise de CVE/CVSS. É sobre como estruturar uma Governança que transforme descobertas técnicas em decisões de negócio.

"Se sua organização precisa de um especialista técnico para traduzir todo relatório de vulnerabilidade, então o risco está em quem decide e não em quem escaneia. Este treinamento é o caminho para reverter essa lógica: governar com base em risco, não em ruído técnico."

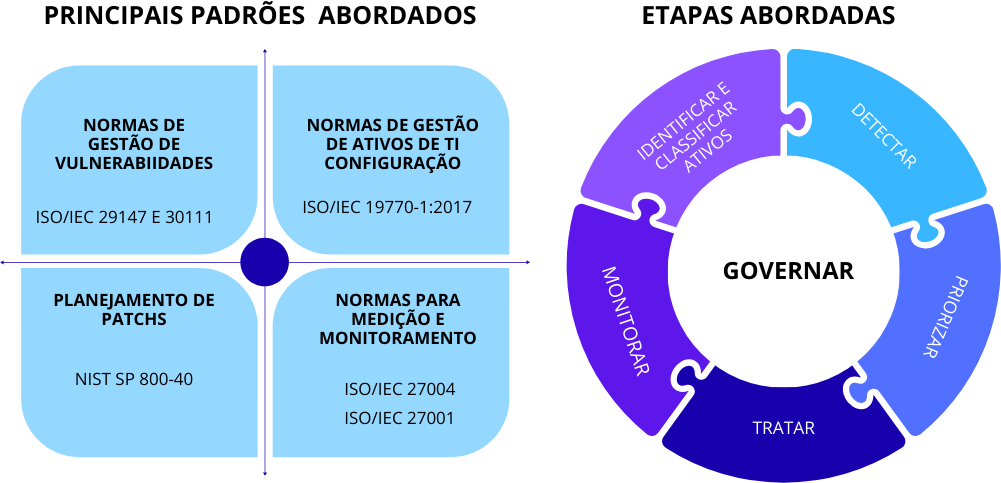

Você terão uma visão do ciclo integrado de Governança de Vulnerabilidades baseado nas principais normas ISO e NIST

Próximas turmas previstas

| Datas | Horário | Carga horária |

|---|

Capacitar profissionais a sair da abordagem puramente técnica da gestão de vulnerabilidades e estruturar um modelo de governança estratégica, orientado por risco, impacto ao negócio, conformidade regulatória e continuidade operacional com base nas melhores práticas da ISO e NIST.

Ao final do curso, os participantes estarão aptos a implementar uma Governança de Vulnerabilidades completa, desde a detecção até a decisão estratégica, com rastreabilidade, indicadores e conformidade normativa.

Os principais objetivos de aprendizado são:

Este treinamento é indicado para profissionais que desejam estruturar ou aprimorar a Gestão e Governança de Vulnerabilidades em suas organizações, conectando a detecção técnica à tomada de decisão estratégica baseada em risco real de negócio.

O treinamento é ideal para os seguintes públicos:

Pré-requisitos:

Conhecimento básico em conceitos de segurança da informação. Não é necessário conhecimento aprofundado em scanners ou ferramentas específicas, pois o foco é na governança e gestão estratégica.

As aulas serão ao vivo na plataforma de web conferência Zoom. Para isso, o aluno deverá ter uma conexão rápida com a internet (mais de 5 MB). O instrutor conduzirá a aula ao vivo apresentando slides, templates e casos práticos, assim como é em um treinamento presencial normal. Além disso, você poderá interagir em tempo real usando microfone ou chat. Serão realizados exercícios práticos e simulações durante o treinamento.

Além do acesso às aulas ao vivo, você receberá:

Observação: o material somente estará disponível no primeiro dia do curso ao vivo.

Este curso terá 9 horas de aulas ao vivo com instrutor.

O conteúdo programático irá cobrir os módulos abaixo:

Módulo 1. Fundamentos de Vulnerabilidades e Ameaças

1.1 Diferença entre Ameaça, Vulnerabilidade, Risco e Incidente

1.2 O que é (e o que não é) Governança de Vulnerabilidades

1.3 Fontes técnicas: CVE, CVSS, NVD, OWASP, scanners automatizados

1.4 A falácia do foco técnico sem contexto de negócio

1.5 Vulnerabilidades como risco estratégico

1.6 O papel integrador da GRC

1.7 Etapas da gestão de vulnerabildidades conforme as normas ISO/IEC 29147 e 30111

Módulo 2. Inventário, Classificação e Ciclo da Governança

2.1 O papel do inventário na Governança

2.2 Tipos de ativos e classificação por impacto (C.I.D.L)

2.3 Relacionamento entre ativos e macroprocessos críticos

2.4 Integração com BIA e definição de impacto operacional

2.5 Ciclo completo: detecção, análise, priorização, tratamento, validação

2.6 Responsabilidades e critérios de escalonamento

2.7 Elementos do sistema de gestão de ativos de TI conforme a ISO/IEC 19770-1

2.8 Melhores práticas da ITIL para gestão de configuração

Módulo 3. Detecção, Priorização e Tratamento

3.1 Fontes de detecção e limitações técnicas

3.2 Priorização com critério de negócio vs. scores técnicos

3.3 Criticidade: regulatório, reputacional, privacidade, operação

3.4 Tomada de decisão: correção, mitigação ou aceite formal

3.5 Rastreabilidade e formalização

3.6 Integração com continuidade e proteção de dados

3.7 Planejamento de gerenciamento de patches corporativos conforme NIST SP 800-40

Módulo 4. Diretrizes, Responsabilidades e Conformidade

4.1 Políticas, diretrizes e procedimentos formais

4.2 Estrutura de papéis e matriz RACI

4.3 Indicadores de efetividade: KPIs e KRIs com base na ISO/IEC 27004

4.4 Auditoria, rastreabilidade e evidências

4.5 Como garantir conformidade com ISO/IEC 27001, 22301, 27701, LGPD, SOC 2

4.6 Integração com framework NIST CSF

Wellington Antonio Monaco

Essa formação permite você obter o certificado de extensão universitária por Faculdade Credenciada pelo MEC

Os alunos deverão se submeter a uma prova de avaliação com 20 questões de múltipla escolha, sendo necessário acertar 75% das questões. Haverá 2 tentativas disponíveis. Aqueles que não atingirem essa pontuação após 2 tentativas receberão somente um certificado de participação da TIEXAMES. Há uma taxa de administração (R$ 350) para realização dessa prova que está inclusa no valor do treinamento. A prova deverá ser realizada em até 90 dias após a última aula ao vivo do treinamento.

Para que você possa acompanhar as aulas ao vivo, será necessário:

Para assistir às gravações posteriormente, será necessário ter acesso irrestrito ao site do Vimeo.com. Usamos esse serviço para o streaming do vídeo.